Uma nova família de ransomware foi encontrada tendo como alvo os dispositivos NAS (Network Attached Storage) baseados em Linux feitos pela QNAP Systems, de Taiwan.

Ideal para residências e pequenas empresas, os dispositivos NAS são unidades dedicadas de armazenamento de arquivos conectadas a uma rede ou pela Internet, que permitem que os usuários armazenem e compartilhem seus dados e backups com vários computadores.

A descoberta foi feita por pesquisadores de duas empresas de segurança distintas, a Intezer e a Anomali, a nova família de ransomware atende a servidores NAS QNAP mal protegidos ou vulneráveis, seja forçando brutalmente as credenciais SSH fracas ou explorando vulnerabilidades conhecidas.

Apelidado de "QNAPCrypt" por Intezer e " eCh0raix" por Anomali, o novo ransomware é escrito na linguagem de programação Go e criptografa arquivos com extensões direcionadas usando criptografia AES e anexa a extensão .encrypt a cada um.

No entanto, se um dispositivo NAS comprometido estiver localizado na Bielorrússia, na Ucrânia ou na Rússia, o ransomware encerrará o processo de criptografia de arquivo e se encerrará sem causar nenhum dano aos arquivos.

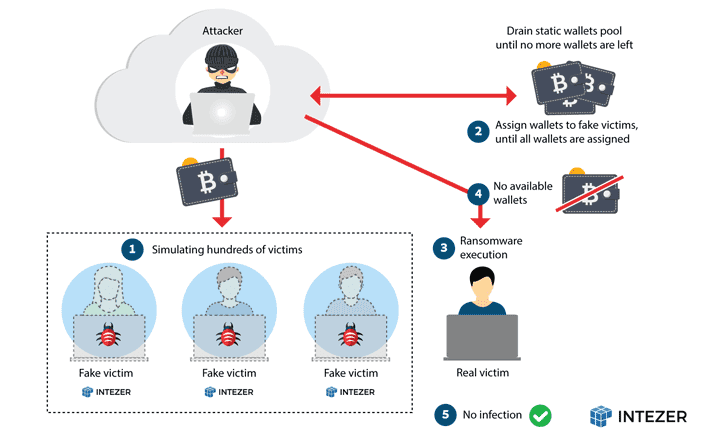

Além disso, mais adiante neste artigo, também explicamos como os pesquisadores tiraram proveito de uma fraqueza lógica na infra-estrutura do ransomware que permitiu a eles impedir que esse malware infectasse temporariamente novas vítimas.

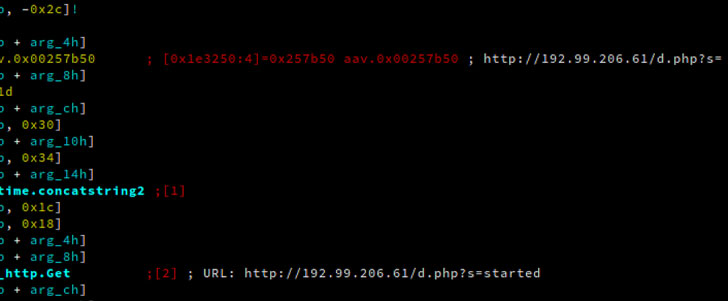

Após a execução, o ransomware se conecta ao seu servidor remoto, protegido atrás da rede Tor, usando um proxy SOCKS5 Tor para notificar os invasores sobre novas vítimas.

"Com base na análise, fica claro que o proxy foi configurado pelo autor do malware para fornecer acesso de rede ao Tor ao malware, sem incluir a funcionalidade Tor", dizem os pesquisadores da Anomali.

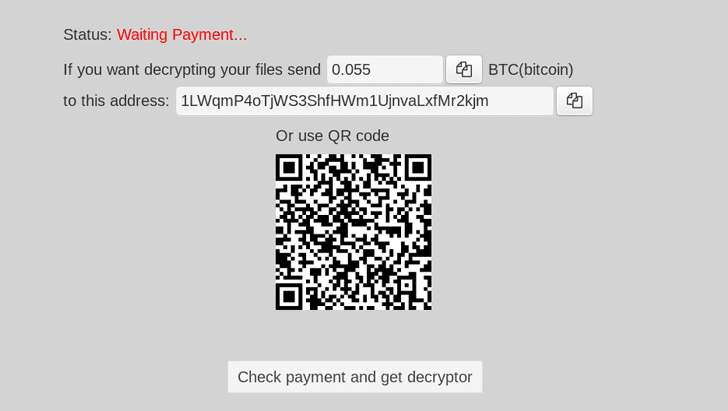

Antes de criptografar arquivos, o ransomware solicita um endereço de carteira de bitcoin exclusivo, no qual as vítimas devem transferir o valor do resgate.

Se o servidor ficar sem endereços de bitcoin exclusivos, o ransomware não continuará criptografando arquivos e aguardando que os invasores criem e forneçam um novo endereço.

Curiosamente, os pesquisadores da Intezer aproveitaram esse mecanismo e criaram um script que permitia enganar o servidor do invasor na atribuição de todos os endereços de bitcoin disponíveis a centenas de vítimas virtuais, bloqueando o ransomware de criptografar arquivos para novas vítimas legítimas.

"Como os autores por trás desse ransomware estavam entregando uma carteira de Bitcoin por vítima de um pool estático de carteiras já geradas, poderíamos replicar os pacotes de infecção para recuperar todas as carteiras até que não tivessem mais carteiras sob seu controle", disse Intezer.

"Conseguimos coletar um total de 1.091 carteiras exclusivas destinadas a novas vítimas distribuídas em 15 campanhas diferentes."

Se o ransomware receber sua carteira exclusiva de bitcoin, ele gerará uma string aleatória de 32 caracteres para criar uma chave secreta AES-256 e a usará para criptografar todos os arquivos armazenados no dispositivo NAS de destino com o algoritmo AES no CFB (Modo de Comentários) removendo os arquivos originais.

Como o módulo de criptografia usa cálculos matemáticos para gerar a chave secreta, Anomali disse que é provável que os pesquisadores escrevam um decodificador para a nova família de ransomware porque a função não é inteiramente aleatória.

"O malware inicializa um cálculo matemático com base na hora atual. Como está usando cálculo matemático para gerar a chave, ela não é criptograficamente aleatória, e é possível escrever um decodificador", disseram os pesquisadores da Anomali.

"O agente de ameaça atende aos dispositivos NAS da QNAP que são usados ??para armazenamento de arquivos e backups. Não é comum esses dispositivos executarem produtos antivírus e, atualmente, as amostras são detectadas apenas por 2-3 produtos no VirusTotal, o que permite que o ransomware correr desinibido".

Os pesquisadores também notaram que antes de criptografar arquivos armazenados em dispositivos NAS, o ransomware também tenta eliminar uma lista específica de processos, incluindo apache2, httpd, nginx, MySQL, mysql e PostgreSQL.

Lembramos que pedimos aos usuários que não conectem, inadvertida ou desnecessariamente, seus dispositivos NAS diretamente à Internet e também ativem atualizações automáticas para manter o firmware atualizado.

Além disso, recomenda-se sempre aos usuários usar senhas fortes para proteger seus dispositivos NAS e fazer um backup regular das informações armazenadas nesses dispositivos, para que, em caso de desastre, os dados importantes possam ser recuperados sem pagar resgate aos invasores.