Novo malware assume o controle de sistemas Linux

Pesquisadores de segurança descobriram uma nova linha de malware chamada HiddenWasp, que acreditam estar sendo usada em ataques direcionados para assumir o controle de sistemas Linux e abrir backdoors para hackers remotos

-

-

Por Eder Pardeiro

Intezer

-

De acordo com uma postagem no blog de pesquisadores da Intezer, o malware usa o código de malware existente publicamente disponível na Internet, incluindo o rootkit Azazel e o notório verme Mirai.

Os pesquisadores dizem que existem semelhanças entre o HiddenWasp e o malware Winnti, já que o malware contém um rootkit de modo de usuário, um cavalo de Tróia e um script de implantação inicial.

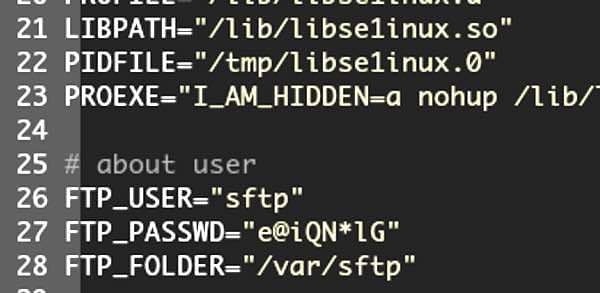

Em seu script de implantação inicial, o HiddenWasp configura um usuário chamado sftp no sistema comprometido com uma senha codificada. Parece que o script faz isso para permitir que hackers continuem a ter acesso a sistemas direcionados, mesmo que o malware seja posteriormente detectado e removido.

O script mal-intencionado também pode limpar versões mais antigas do HiddenWasp em sistemas infetados e baixar um arquivo compactado com .tar contendo todos os seus componentes, fornecendo assim meios para garantir que os computadores comprometidos estejam executando a versão mais recente.

Pistas espalhadas dentro do código, assim como semelhanças com malwares descobertos anteriormente, apontam um dedo de suspeita para a China, embora os pesquisadores de Intezer admitam que a atribuição deve ser feita apenas com "baixa confiança".

"Observamos que o trojan tem conexões de código com o script Elknot da ChinaZ em relação a alguma implementação comum de MD5 em uma das bibliotecas vinculadas estaticamente com as quais ele estava vinculado."

"Além disso, também vemos uma alta taxa de strings compartilhadas com outros malwares conhecidos da ChinaZ, reforçando a possibilidade de que os criminosos por trás do HiddenWasp possam ter integrado e modificado algumas implementações MD5 da Elknot que poderiam ter sido compartilhadas em fóruns chineses de hackers."

Então, como o HiddenWasp acaba infectando sistemas rodando Linux?

Infelizmente, os pesquisadores de segurança não conseguiram responder a essa pergunta. O malware pode ser encontrado em computadores Linux, e é possível determinar como o HiddenWasp pode ser usado para executar comandos no terminal, executar arquivos e receber o comando para baixar outros scripts maliciosos de seus hackers remotos, mas não é aparente como os computadores estão sendo infectados.

Em outras palavras, é bem possível que os sistemas de computadores estejam sendo comprometidos de várias maneiras e então o HiddenWasp está sendo implantado como uma carga secundária pelos invasores.

Os pesquisadores de Intezer afirmam que os produtos de segurança estão atualmente fazendo um mau trabalho ao detectar o malware HiddenWasp e recomendam que os administradores em questão bloqueiem os endereços IP de Comando e Controle listados em sua seção IOC, em um post no seu blog.

(16) 3706-9795

(16) 3706-9795