Enquanto todo mundo está falando sobre o BlueKeep Mega-Worm, este não é o principal monstro a se temer, de acordo com a recente atividade de ataque na web. Em vez disso, um pesquisador está alertando que o botnet GoldBrute representa a maior ameaça aos sistemas Windows no momento.

Nos últimos dias, a GoldBrute (em homenagem à classe Java usada) tentou forçar a força bruta de conexões RDP (Remote Desktop Protocol) para 1,5 milhão de sistemas Windows, segundo o diretor de pesquisas da Morphus Labs, Renato Marinho. A botnet está varrendo ativamente a Internet em busca de máquinas com o RDP exposto e experimentando senhas fracas ou reutilizadas para ver se pode obter acesso aos sistemas.

Depois de inicialmente identificar a atividade no início desta semana, “após seis horas, recebemos 2,1 milhões de endereços IP do servidor C2, dos quais 1.596.571 são únicos”, escreveu Marinho em uma postagem na quinta-feira, acrescentando que a botnet continua a aumentar de tamanho. ele não quantificou isso). Há muitos hosts disponíveis: o Shodan revela aproximadamente 2,5 milhões de instâncias de RDP expostas até o momento.

O perigo pode ser extenso - o RDP é usado pelo suporte técnico e pelos administradores de TI para conectar-se e interagir com as máquinas remotamente; também é usado às vezes pelo teletrabalho de funcionários. Depois que um invasor tiver acesso à conexão, ele terá acesso à área de trabalho do Windows e poderá fazer qualquer coisa que o usuário legítimo tenha permissão para fazer. Obviamente, girar em redes corporativas, implantar malware, roubar informações e empacotar recursos da CPU para criptografar ou distribuir ataques de negação de serviço poderia estar no menu de ataque cibernético dos operadores GoldBrute.

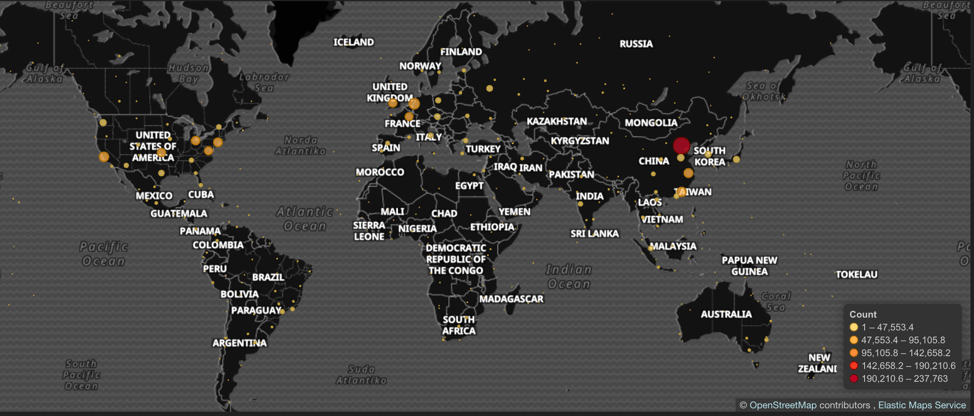

Distribuição GoldBrute a partir de 6 de junho de 2019.

Falando nisso, acontece que o botnet GoldBrute é controlado por um único servidor de comando e controle (C2), associado a um endereço IP em Nova Jersey. Esses adversários poderiam, em teoria, levar todos os ataques acima mencionados em larga escala, todos de uma só vez.

Segundo o pesquisador, o C2 está trocando dados com os bots via conexões WebSocket criptografadas com AES para a porta 8333. Um sistema infectado será primeiro instruído a baixar o código bot (que é um pacote muito grande de 80MB que inclui o Java Runtime completo, Marinho disse); uma vez que ele se enterra em seu host, ele começa a varrer endereços IP aleatórios para encontrar mais hosts e reportar os endereços IP de volta ao C2.

“Depois que o bot relata 80 novas vítimas, o servidor C2 irá atribuir um conjunto de alvos à força bruta para o bot”, disse Marinho. “Cada bot tentará apenas um nome de usuário e senha específicos por alvo. Esta é possivelmente uma estratégia para voar sob o radar de ferramentas de segurança, já que cada tentativa de autenticação vem de diferentes endereços.”

A virulência da atividade deve dar pausa aos administradores, ele acrescentou: "Embora a reportagem sobre essa vulnerabilidade "Bluekeep" tenha se concentrado em consertar servidores vulneráveis, expor o RDP à internet nunca foi uma boa idéia".

A vulnerabilidade crítica de execução remota de código do BlueKeep (CVE-2019-0708), para a qual uma exploração totalmente funcional foi desenvolvida (mas mantida em sigilo pelos pesquisadores), também estabelece serviços de área de trabalho remota aberta para ataques. É amplamente vista como a próxima grande ameaça corporativa, porque é expansível e não requer interação do usuário para se espalhar. Isso levou a National Security Agency a alertar sobre um possível evento no nível de WannaCry.

No entanto, pesquisadores da Duo Security apontaram que, se o objetivo é se infiltrar via desktop remoto, o GoldBrute é o caminho mais fácil de percorrer.

“O GoldBrute destaca o fato de que a maior parte da atividade de varredura) do RDP não é relacionada ao BlueKeep”, eles escreveram em uma postagem na quinta-feira. “Quando invasores podem simplesmente ignorar telas bloqueadas ou adivinhar credenciais de RDP fracas, os departamentos de TI precisam se concentrar em garantir que as máquinas não exponham desnecessariamente o RDP na Internet (colocar uma camada intermediária, como VPN, ajudaria) e que os usuários saibam como usar o RDP corretamente.”

Dito isso, corrigir a falha do BlueKeep - que afeta a versão mais antiga do Windows, incluindo o Windows 7, o Windows XP, o Server 2003, o Server 2008 e o Server 2008 R2 - obviamente também deve estar no topo da lista de tarefas pendentes. Milhões de sistemas continuam vulneráveis ??a ele.