Uma campanha generalizada está explorando uma vulnerabilidade no agente de transporte de email (MTA) do Exim para obter a execução remota de comandos nos sistemas Linux das vítimas. Pesquisadores dizem que atualmente mais de 3,5 milhões de servidores estão em risco devido aos ataques, que estão usando uma exploração em wormable.

Especificamente, sob ataque, existe uma falha nos servidores de e-mail baseados em Exim, que executam quase 57% dos servidores de e-mail da Internet. Os atacantes estão explorando a falha, descoberta na semana passada, para controlar as máquinas das vítimas, procurar na internet por outras máquinas para infectar e iniciar uma infecção criptominerosa.

“Esse tipo de ataque tem grandes implicações para as organizações”, disseram pesquisadores da Cybereason em um post na quinta-feira. “O processo de recuperação deste tipo de ataque é caro e consome muito tempo.”

Os servidores de correio do Exim são MTAs de código aberto, que essencialmente recebem, roteiam e entregam mensagens de e-mail de usuários locais e hosts remotos. Exim é o MTA padrão incluído em alguns sistemas Linux.

A falha

A falha decorre da validação incorreta do endereço do destinatário na função deliver_message () no servidor.

A vulnerabilidade (CVE-2019-10149), que tem uma pontuação crítica de gravidade de 9,8 de 10 na escala CVSS v3, foi descoberta em 5 de junho nas versões Exim 4.87 a 4.91. A versão 4.92 do Exim não é vulnerável.

“Um patch já existe, está sendo testado e backported para todas as versões que lançamos desde (e incluindo) 4,87”, de acordo com um recente comunicado de segurança. “A gravidade depende da sua configuração. Depende de quão perto da configuração padrão é a configuração do tempo de execução do Exim. Quanto mais próximo melhor.

Uma onda inicial de ataques a esta vulnerabilidade - que envolveu invasores empurrando explorações de um servidor malicioso de comando e controle (C2) - foi descoberta pela primeira vez em 9 de junho pelo pesquisador Freddie Leeman.

“Acabamos de detectar as primeiras tentativas de explorar a recente falha de segurança de execução de comando remoto (RCE) #exim (CVE-2019-10149)”, disse ele em um tweet. “Tenta fazer o download de um script localizado em http://173.212.214.137/s (cuidado). Se você executar o Exim, verifique se ele está atualizado. ”

Just detected the first attempts to exploit recent #exim remote command execution (RCE) security flaw (CVE-2019-10149). Tries to downloads a script located at http://173.212.214.137/s (careful). If you run Exim, make sure it's up-to-date. @qualys pic.twitter.com/s7veGBcKWO

— Freddie Leeman (@freddieleeman) 9 de junho de 2019

Então, mais recentemente, pesquisadores da Cybereason rastrearam uma segunda onda de ataques que eles acreditam serem lançados por um atacante diferente.

O ataque do verme

A campanha mais recente e sofisticada primeiro instala uma chave de autenticação privada RSA no servidor SSH vulnerável para autenticação raiz. Uma vez que a execução remota de comando é estabelecida, o invasor então implanta um scanner de porta, para detectar outros servidores vulneráveis ??e instala um minerador de moedas.

Além disso, a campanha parece ser “altamente difundida” com medidas extras - como a instalação de várias cargas em estágios diferentes, incluindo o scanner de porta e o minerador de moedas - para persistência no sistema infectado.

“Está claro que os atacantes fizeram um grande esforço para tentar esconder as intenções de seu worm recém-criado”, disseram os pesquisadores. “Eles usaram serviços ocultos na rede TOR para hospedar suas cargas e criaram janelas ilegais servidores exim vulneráveiscom arquivos [que na verdade é um arquivo zip protegido por senha contendo o executável de moeda mineradora] em uma tentativa de expulsar pesquisadores e até mesmo administradores de sistemas que estão olhando seus registros.”

Pesquisadores disseram que ainda estão procurando por mais informações sobre o ataque, mas enquanto isso pediram aos usuários para consertar todas as instalações do Exim em sua organização e certificar-se de que ele está atualizado para a versão mais recente, Exim versão 4.92.

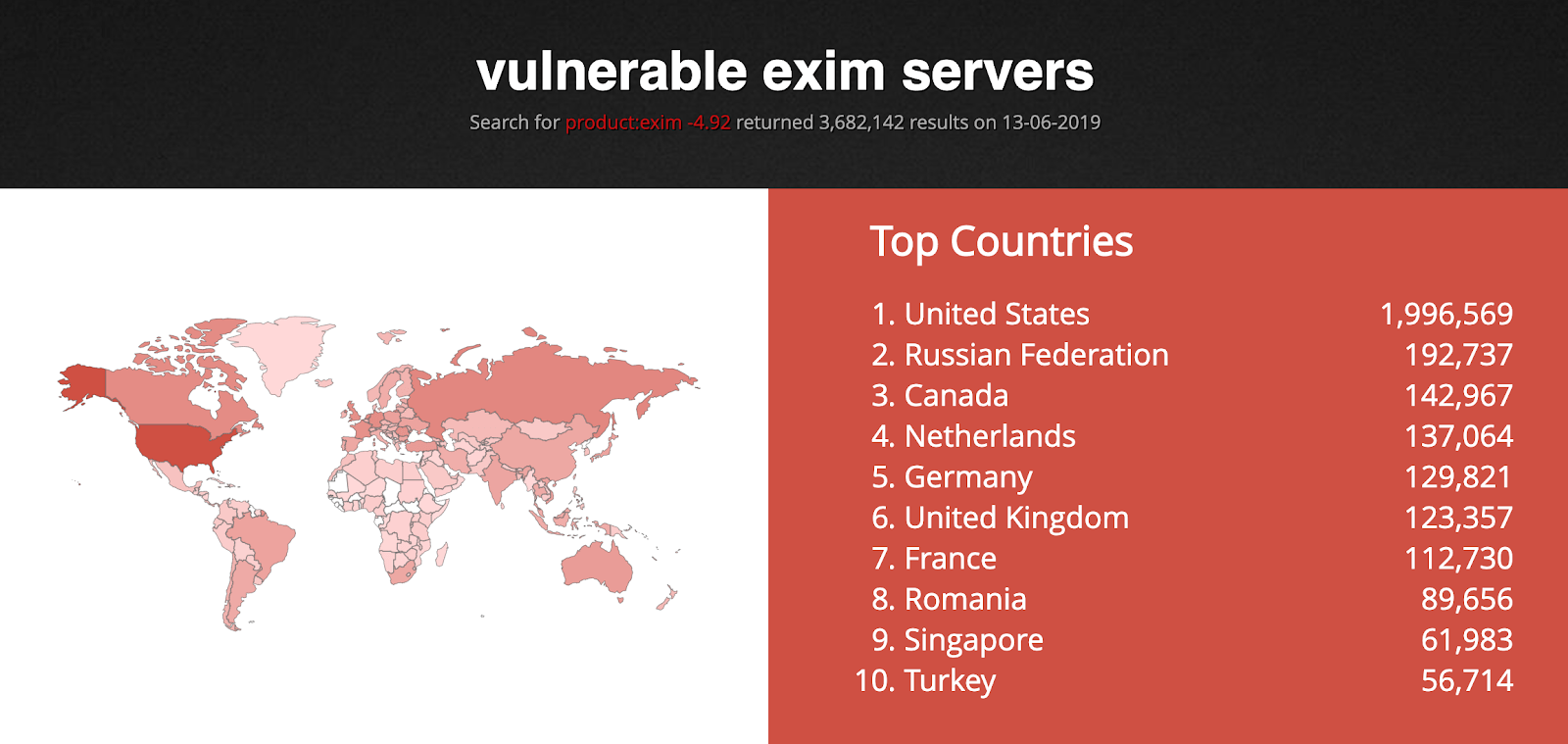

“A prevalência de servidores Exim vulneráveis ??(3.683.029 em todo o mundo, de acordo com a Shodan) permite que os invasores comprometam muitos servidores em um período relativamente curto de tempo, além de gerar um bom fluxo de receita de criptomoeda”, disseram os pesquisadores.